Habilitación del escaneo para patrones no de proveedor

Puede habilitar la exploración de patrones no pertenecientes a proveedores. Los patrones que no son de proveedor corresponden a secretos como claves privadas.

Para obtener más información sobre los patrones que no son de proveedor, vea "Patrones de análisis de secretos admitidos".

Habilitación de la detección de patrones que no son de proveedor para un repositorio

-

En GitHub, navegue hasta la página principal del repositorio.

-

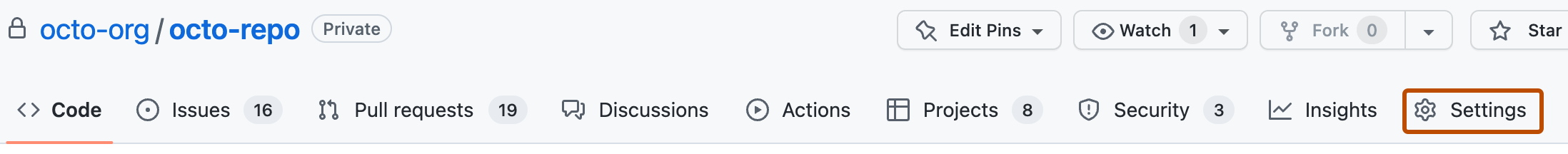

Debajo del nombre del repositorio, haz clic en Settings. Si no puedes ver la pestaña "Configuración", selecciona el menú desplegable y, a continuación, haz clic en Configuración.

-

En la sección "Security" de la barra lateral, haz clic en Advanced Security.

-

En "Secret Protection", a la derecha de "Patrones que no son de proveedor", haga clic en Habilitar.

Habilitación de la detección de patrones que no son de proveedor para una organización

Puede habilitar el examen de patrones que no son de proveedor en el nivel de organización aplicando una configuración de seguridad personalizada. Para obtener más información, vea Creación de una configuración de seguridad personalizada.